Les dernières informations suite à mon précédent post : https://www.cyber-neurones.org/2017/05/wannacry-nouvelle-grosse-faille-de-securite-sous-windows/ .

- Le mot de passe du fichier ZIP serait WNcry@2ol7 (à vérifier).

- Kaspersky le détecte comme un rootkit :MEM:Trojan.Win64.EquationDrug.gen

- Il y a eu plus de 100 paiements de raçons pour environ 26K $.

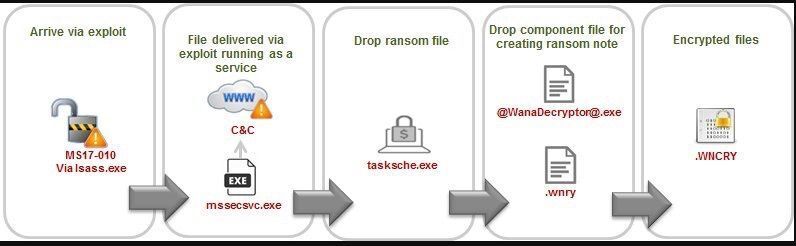

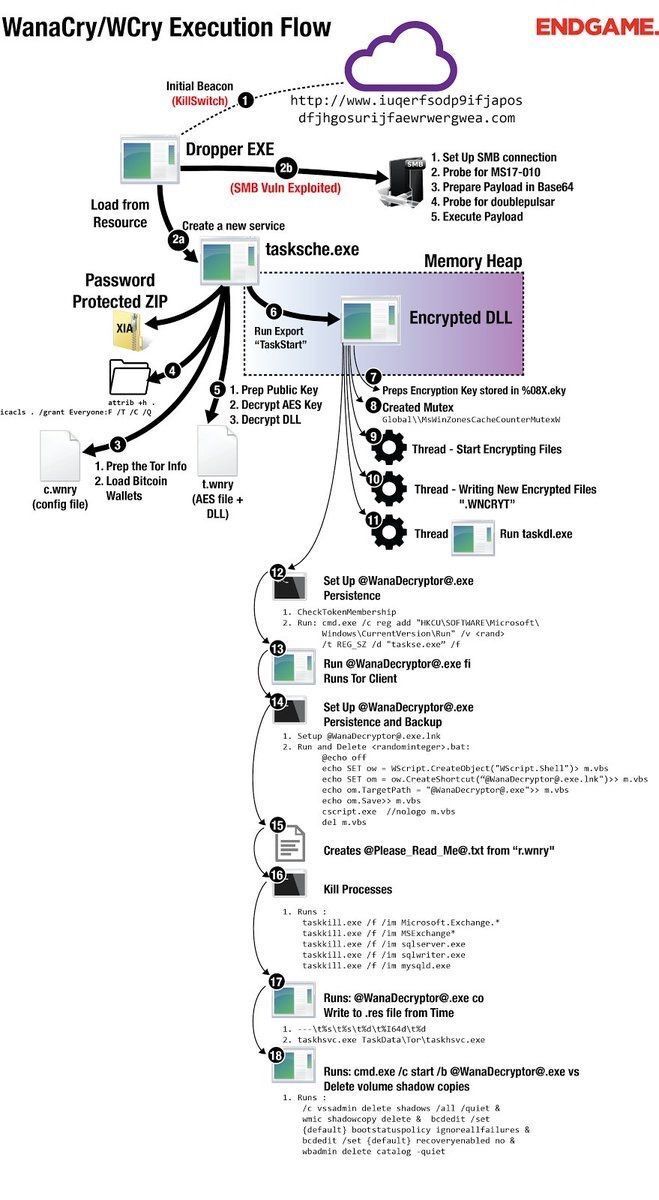

- Mieux comprendre le schéma d’infection :

- Un outil pour empêcher l’exécution de WannaCry : https://www.ccn-cert.cni.es/en/updated-security/ccn-cert-statements/4485-nomorecry-tool-ccn-cert-s-tool-to-prevent-the-execution-of-the-ransomware-wannacry.html .

- Documentation du CERT-FR : http://cert.ssi.gouv.fr/site/CERTFR-2017-ALE-010/index.html

- Désactivation SMB Manuelle :

- Les hashtags sur Twitters : #WannaCry #WannaCrypt #CyberAttaque #Ransomware #WannaCryp0r #WannaCryAttack

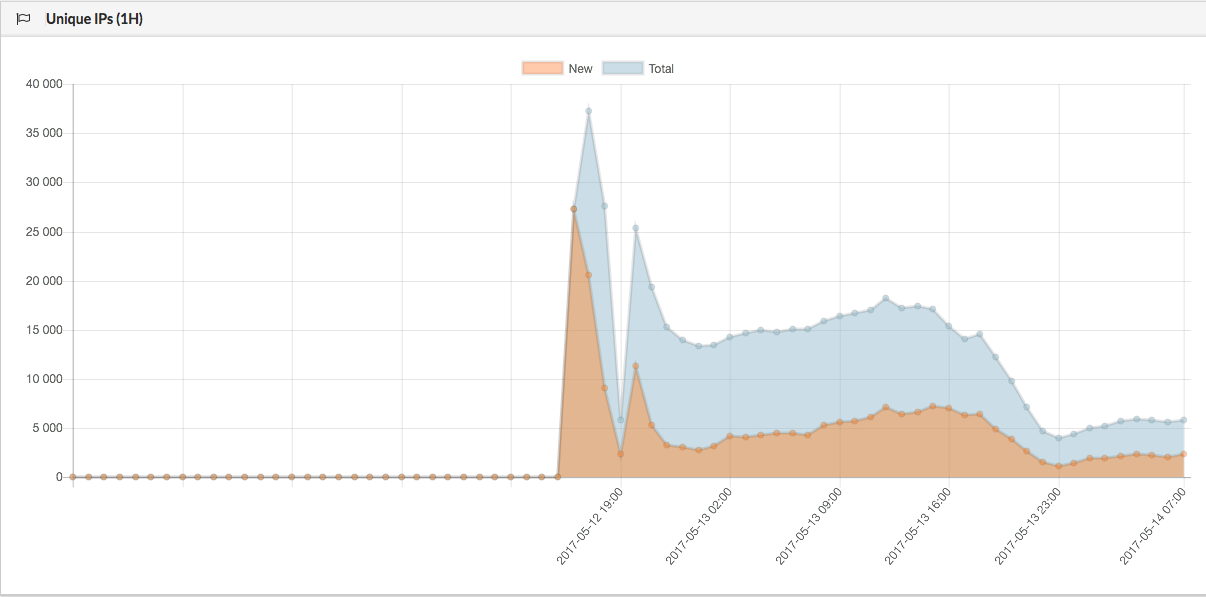

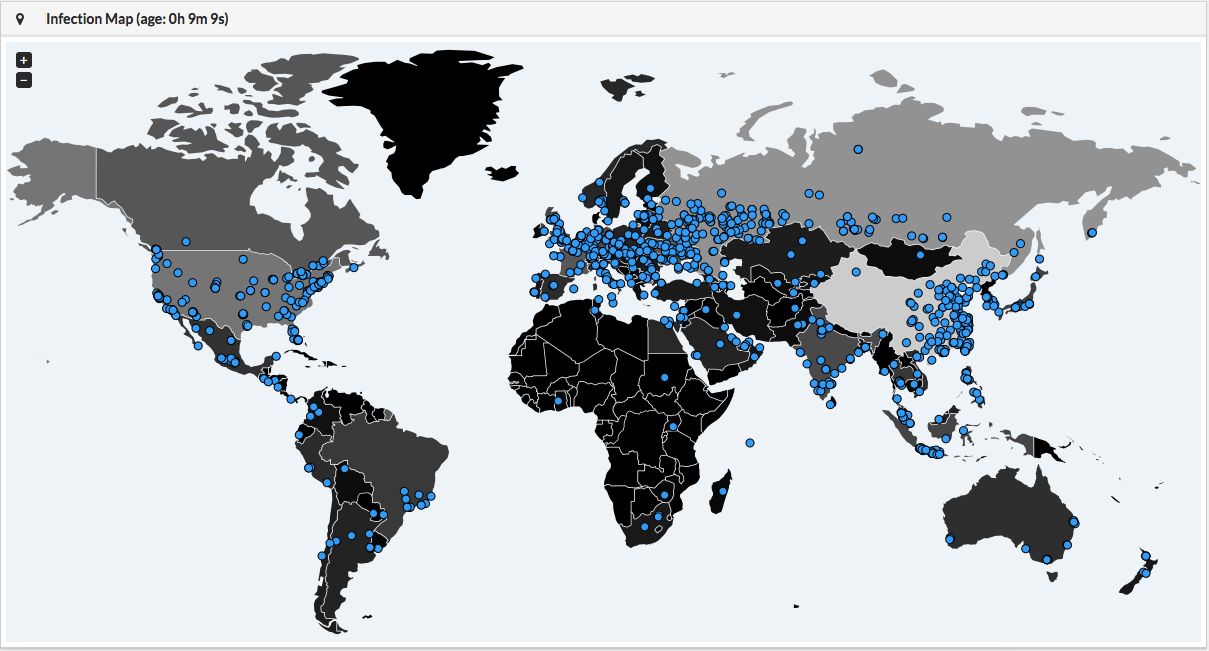

Maintenant il va falloir attendre lundi matin pour voir l’ampleur exacte des dégâts : https://intel.malwaretech.com/botnet/wcrypt/?t=1h&bid=all

En résumé en France, d’un coté on à le FSB qui nous fait des fake news “Macron Leaks”:

En résumé en France, d’un coté on à le FSB qui nous fait des fake news “Macron Leaks”:

- http://www.getgnulinux.org/fr/windows/ :

-

Et – surprise ! – les virus et logiciels espions n’ont pas d’effet sur les logiciels au code source ouvert. On n’y achète pas la “sécurité” en supplément. L’industrie du logiciel antivirus, dans laquelle on compte aujourd’hui Microsoft, préfère que vous utilisiez Windows.

Misère.